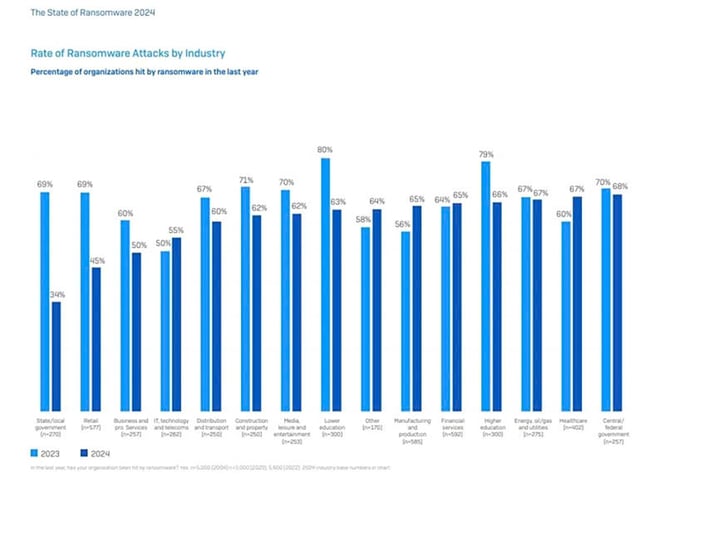

Theo nghiên cứu của Sophos, hơn 56% doanh nghiệp bị mã độc này tấn công và 70% bị mã hóa dữ liệu, đòi số tiền chuộc tăng 5 lần so với năm 2023.

Mục tiêu của Ransomware là doanh nghiệp

Báo cáo đặc biệt State of Ransomware 2024 về hiện trạng loại mã độc mã hóa dữ liệu, tống tiền nạn nhân (Ransomware) từ Sophos cho thấy, năm 2024 tiếp tục là năm ‘thảm họa’ cho các doanh nghiệp trước các đợt tấn công không ngừng nghỉ của Ransomware.

Hãng Sophos cho biết, các cuộc tấn công mạng nhắm vào các tổ chức, doanh nghiệp vừa và nhỏ (SME) vẫn tiếp tục tăng. Trong đó, mã độc Ransomware được đánh giá là mối nguy hại rất lớn đối với doanh nghiệp bất kể quy mô. Chúng vẫn âm thầm diễn ra ngày càng nhiều hơn và nghiêm trọng hơn với con số tiền chuộc lên tới hàng chục triệu USD, hoặc thiệt hại tương đương vì ngừng trệ hoạt động. Bên cạnh đó là dạng tấn công có chủ đích (APT - Advanced Persistent Threat) vẫn luôn là các mối đe dạo chính cho mọi tổ chức, doanh nghiệp.

Ransomware là thuật ngữ gọi loại mã độc mã hóa dữ liệu của nạn nhân, chiếm giữ chúng và tống tiền. Tin tặc yêu cầu nạn nhân là các doanh nghiệp nộp tiền chuộc bằng tiền mã hóa như Bitcoin để ‘giải cứu’ dữ liệu.

Theo Sophos, hơn 1/2 doanh nghiệp quy mô vừa và lớn từ 14 quốc gia chia sẻ, họ bị Ransomware tấn công trong năm 2024. Trong đó, các lỗ hổng mà Ransomware khai thác mạnh nhất lần lượt bao gồm lỗ hổng bảo mật của phần mềm hay hệ thống (32%), tấn công các điểm yếu (29%), email mã độc (23%) và lừa đảo có chủ đích (11%)... Trung bình 35% doanh nghiệp mất từ một tuần để khôi phục lại hoạt động bị ngừng trệ sau khi Ransomware tấn công, 34% mất một tháng.

Biểu đồ so sánh tỷ lệ tấn công bởi Ransomware vào các ngành công nghiệp - thương mại, tổ chức quản lý - cơ quan chính phủ. Tỷ lệ nhắm đến các tổ chức y tế, bệnh viện vẫn là cao nhất, chiếm 68%.

Thiếu hụt giải pháp đồng nhất

Theo Sophos, sở dĩ các hệ thống doanh nghiệp bị tấn công thâm nhập là vì sự chồng chéo của các phần mềm, đặc biệt trong giai đoạn bùng nổ của AI (trí tuệ nhân tạo).

Sự phát triển của công nghệ mới được ứng dụng vào hoạt động của mọi tổ chức, doanh nghiệp làm gia tăng bề mặt tấn công mạng. Quá nhiều lỗ hổng bảo mật (Vulnerabilities) đến từ các ứng dụng, hệ điều hành được công bố thường xuyên mà nhân lực quản trị công nghệ thông tin chưa theo kịp, tạo điều kiện cho tội phạm mạng thực hiện các cuộc tấn công.

Nhiều lỗ hổng bảo mật đến từ các ứng dụng, hệ điều hành.

Đại diện Sophos cho biết, chính vì sự phức tạp của các hệ thống công nghệ thông tin nên hầu hết mọi tổ chức, doanh nghiệp đang gặp vấn nhiều vấn đề về bảo mật, an toàn thông tin. Ba vấn đề chính bao gồm: còn nhiều ‘điểm mù’ khi triển khai các giải pháp bảo mật; Thiếu công cụ giám sát giúp người quản trị có thể tương quan toàn hệ thống; Thiếu nhân lực chuyên môn cao để vận hành và xử lý các sự cố an toàn thông tin.

Sophos cho rằng, các doanh nghiệp quy mô vừa và nhỏ chưa có đội ngũ chuyên nghiệp có thể dùng các giải pháp chuyên nghiệp để khắc phục các điểm yếu này.

Sophos đưa ra giải pháp Sophos EDR và XDR (Nhận diện và Phản ứng Nhanh) gồm các ưu điểm chính: Giúp phát hiện sớm các cuộc tấn công ‘ẩn mình’, không được chú ý; Các báo cáo tin cậy về tình hình bảo mật tại bất kỳ thời điểm nào; Giúp phản ứng nhanh chóng và cung cấp cách xử lý sự cố tối ưu nhất; Người vận hành hiểu hơn về cuộc tấn công đã xảy ra và làm thế nào để ngăn chặn. Nhờ đó, doanh nghiệp như có thêm một chuyên gia bảo mật hỗ trợ 24/7.

Theo các chuyên gia từ Sophos, một giải pháp bảo vệ máy trạm mạnh EPP (Endpoint Protection Platform) là không đủ để có thể ngăn chặn các dạng mã độc tấn công ngày càng tinh vi. Chính vì vậy, các công nghệ tiên tiến được áp dụng vào để giúp EPP có khả năng phát hiện và phản ứng lại các sự cố đó một cách hiệu quả, đó là EDR (Endpoint Detection & Response). XDR là phần mở rộng từ EDR.

Sophos XDR có thể giúp phát hiện và phản ứng lại mọi sự cố đến từ Máy trạm, Máy chủ, Tường lửa, Thiết bị di động, Cloud…

Ba tính năng tạo nên lợi thế của Sophos EDR và XDR gồm:

Live Discovery: cho phép người quản trị có thể tìm kiếm, truy vấn mọi thông tin về trạng thái, mã độc, tấn công,… của toàn hệ thống với dữ liệu lịch sử được lưu trữ trong Hồ dữ liệu (Data Lake). Hỗ trợ IT chủ động săn tìm mã độc (Threat Hunting) dựa vào các dấu hiệu tấn công (IoA – Indicators of Attack) và dấu hiệu xâm nhập (IoC – Indicators of Compromise).

Live Response: hướng dẫn người quản trị phản ứng lại các sự cố một cách hiệu quả, bao gồm các hành động như: Cô lập (Isolation), Cách ly đối tượng (Quarantine), Quét đối tượng (Scan), Lấy mẫu hoặc phân tích chuyên sâu về đối tượng mã độc (get file, create threat cases), … Người quản trị sẽ được truy cập từ xa vào thiết bị đầu cuối trên giao diện quản trị để xử lý nhanh.

Threat Intelligence: Cung cấp một bản đồ kết nối phân cấp về phân tích nguồn gốc của các sự kiện, sự cố khi xảy ra (Root Cause Analysis). Tích hợp các công nghệ tiên tiến như AI, ML/DL (Máy học), Cloud Sandboxing, … để phân tích các tập tin nghi ngờ và đưa ra báo cáo chi tiết về các đối tượng đó.